在现代社会,随着信息技术的发展,人们对于个人隐私安全的意识日益增强。而保护电脑文件的安全性也成为了一项重要的任务。本文将介绍几种常见的电脑文件加密方法,帮助读者更好地保护个人隐私。

硬盘加密——BitLocker全面保护您的文件安全

1.BitLocker是什么

2.如何开启BitLocker

3.BitLocker如何加密文件

文件压缩加密——WinRAR保护文件双重安全

4.WinRAR简介

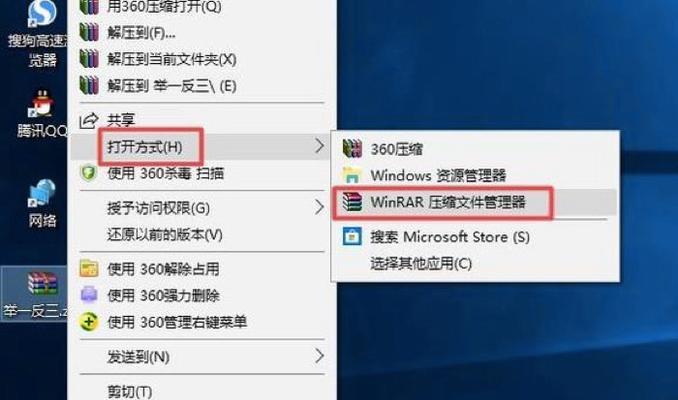

5.如何使用WinRAR压缩加密文件

6.WinRAR压缩加密的优点

加密软件——VeraCrypt为您保驾护航

7.VeraCrypt是什么

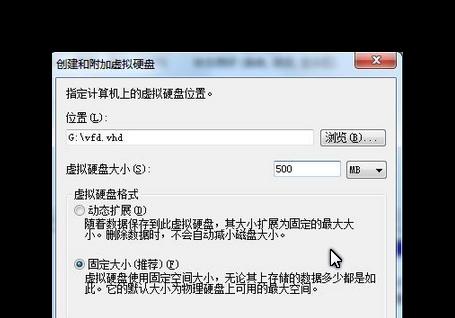

8.VeraCrypt如何使用

9.VeraCrypt的高级加密功能

云存储加密——让Dropbox更安全

10.云存储的优势与隐忧

11.如何使用BoxCryptor对Dropbox进行加密

12.其他云存储加密软件推荐

密码保护——让文档安全可靠

13.密码保护的重要性

14.使用Office软件添加密码保护

15.密码保护的局限与未来发展

通过硬盘加密、文件压缩加密、加密软件、云存储加密和密码保护这几种方法,我们可以更好地保护电脑文件的安全性。在信息泛滥的时代,加强对个人隐私的保护不仅是一项技巧,更是每个人应尽的责任。所以,让我们行动起来,采取相应的措施,守护自己的隐私!

电脑文件加密方法全面介绍

在数字化时代,个人电脑中储存了大量的私密文件和重要信息,如何保护这些文件的安全性成为了一项迫切的需求。本文将全面介绍电脑文件加密的方法和技巧,帮助读者提升个人信息安全水平。

对称加密算法的原理及应用

对称加密算法是最常见的一种加密方法,本节将介绍其基本原理,以及在电脑文件加密中的应用。

非对称加密算法的原理及应用

非对称加密算法相较于对称加密算法更为安全,本节将介绍其原理以及在电脑文件加密中的应用,并与对称加密算法进行对比分析。

混合加密算法的原理及应用

混合加密算法是对称加密算法和非对称加密算法的结合,兼具了两者的优势。本节将详细介绍混合加密算法的原理,并探讨其在电脑文件加密中的应用场景。

常用的电脑文件压缩加密软件推荐

本节将介绍几款常用的电脑文件压缩加密软件,包括WinRAR、7-Zip等,以及它们的使用方法和优劣分析。

基于密码学的电脑文件加密方法

密码学是电脑文件加密的基础理论,本节将介绍一些常用的基于密码学的电脑文件加密方法,如AES、DES等,并分析其安全性和适用场景。

基于文件系统的电脑文件加密方法

文件系统是电脑中组织和管理文件的核心部分,本节将介绍基于文件系统的电脑文件加密方法,包括BitLocker、FileVault等。

硬件加密设备在电脑文件加密中的应用

硬件加密设备可以提供更高级别的保护,本节将介绍一些常见的硬件加密设备,并探讨其在电脑文件加密中的应用场景。

云存储平台中的电脑文件加密方法

越来越多的人选择将文件存储在云平台上,本节将介绍云存储平台中的电脑文件加密方法,如OneDrive、Dropbox等,并分析其安全性和隐私保护措施。

网络传输中的电脑文件加密方法

在文件传输过程中,数据容易被窃取或篡改,本节将介绍网络传输中的电脑文件加密方法,包括SSL/TLS、VPN等,并分析其安全性和使用注意事项。

密码管理工具的使用与推荐

密码管理工具可以帮助用户管理和保护各类密码,本节将介绍密码管理工具的使用方法和推荐几款常用的工具,如LastPass、1Password等。

多因素认证在电脑文件加密中的应用

多因素认证是增加账户安全性的一种方式,本节将介绍多因素认证在电脑文件加密中的应用,如指纹识别、面部识别等,并分析其优势和不足。

文件备份与恢复策略的重要性

文件备份与恢复策略是防止数据丢失和提高文件安全性的重要一环,本节将介绍常用的文件备份与恢复策略,并给出一些建议和注意事项。

密码强度与定期更新的重要性

密码的强度和定期更新是保证电脑文件安全的基本要求,本节将介绍密码强度评估和定期更新密码的方法,并提供一些技巧和建议。

社会工程学对电脑文件安全的威胁与防范

社会工程学是一种攻击手段,本节将介绍社会工程学对电脑文件安全的威胁,并提供防范措施和注意事项。

电脑文件加密方法综合应用案例分析

本节将通过一个综合应用案例,展示各种电脑文件加密方法的综合使用,并分析其优点和不足。

通过本文的介绍,读者对电脑文件加密的方法有了更全面的了解。无论是对称加密算法、非对称加密算法,还是混合加密算法,每种方法都有其适用的场景。同时,密码管理、多因素认证、备份恢复等策略也是保护个人信息安全的重要一环。希望读者能够根据自身需求选择合适的加密方法,保护个人隐私,提升信息安全水平。